اما در یک کنفرانس امنیت سایبری در لاس وگاس در ماه اوت، یک تحلیلگر که با نام مستعار «SttyK» شناخته میشود و هودی مشکی و عینک دودی به چشم داشت، خبر ناامیدکنندهای را برای جمعیت زیادی از محققان، مدیران و کارمندان دولت فاش کرد: «این ترفند دیگر جواب نمیدهد. SttyK با حروف بزرگ روی یک اسلاید ارائه هشدار داد: «نپرسید چرا کیم جونگ اون اینقدر چاق است. » او ادامه میدهد: «همه آنها متوجه چیزی که شما متوجه شدهاید میشوند و امنیت عملیات خود را بهبود میبخشند.»

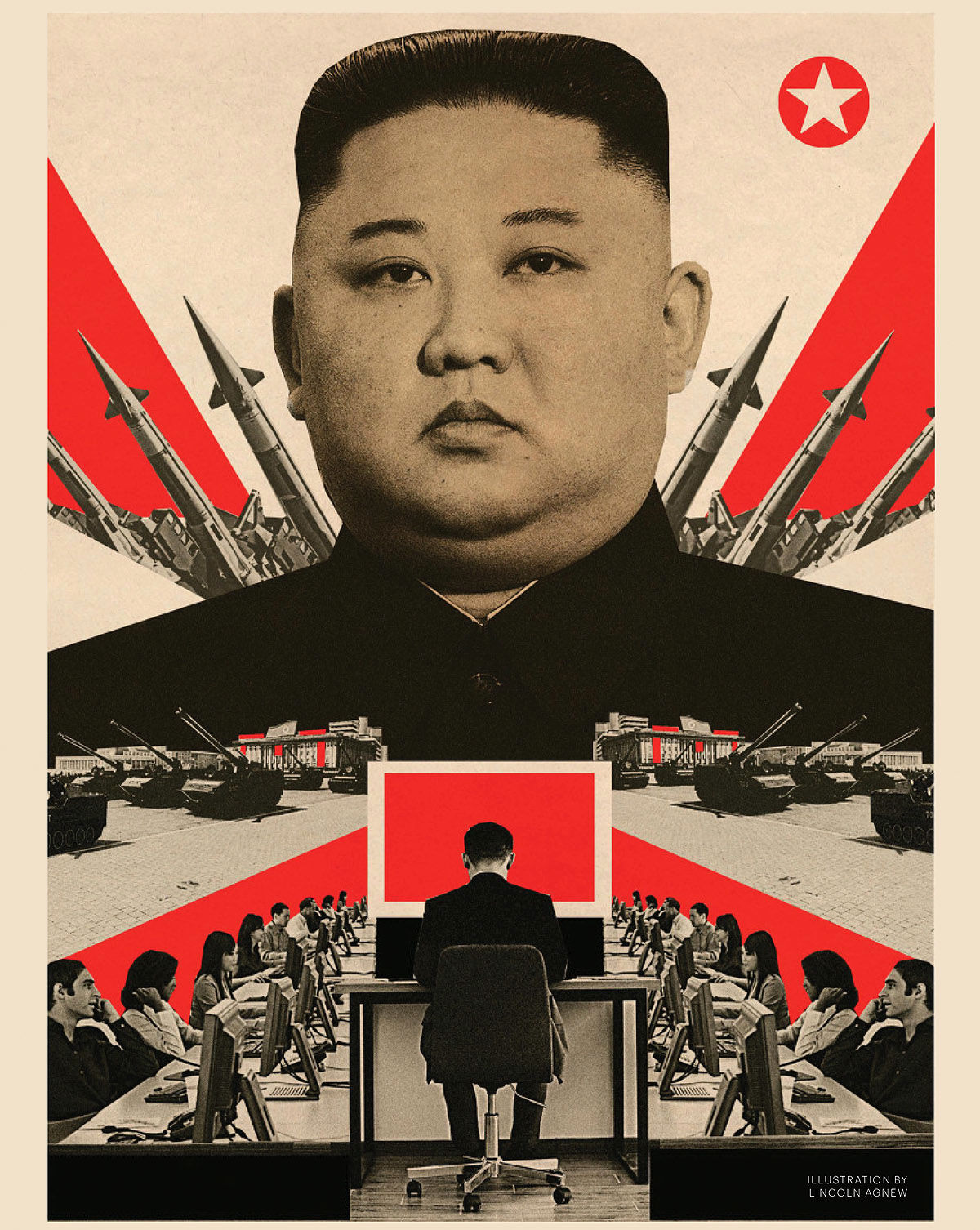

ممکن است دور از ذهن به نظر برسد - مانند طرح یک فیلم جاسوسی دوران جنگ سرد - اما طبق گفته پلیس و سایر آژانسها، و همچنین سازمان ملل، محققان امنیت سایبری و سازمانهای غیرانتفاعی، این طرح کاملا واقعی است: «هزاران مرد کرهشمالی که در حوزه فناوری اطلاعات آموزش دیدهاند، با استفاده از هوش مصنوعی برای جعل شغل و پوشاندن چهره و هویت خود، هویت افراد را میدزدند، رزومه خود را جعل میکنند و با فریب، راه خود را به مشاغل فنی از راه دور با حقوق بالا در ایالات متحده و سایر کشورهای ثروتمند باز میکنند.» این کلاهبرداری، با نقض تحریمهای بینالمللی، جریانی از پول نقد را برای دولت کیم به ارمغان آورده است که اکثر حقوق کارکنان فناوری اطلاعات را مصادره میکند.

افبیآی تخمین میزند که این برنامه در پنج سال گذشته از صدهامیلیون تا یکمیلیارد دلار به رژیم اقتدارگرای کرهشمالی سرازیر کرده و از آن برای تامین مالی جاهطلبی کیم جونگ اون، رهبر این کشور، برای تبدیل جمهوری دموکراتیک خلق کرهشمالی به یک نیروی مسلح هستهای استفاده کرده است. افبیآی میگوید صدها کسبوکار از فهرست فورچون ۵۰۰، تولیدکنندگان هوافضا و موسسات مالی ایالات متحده، از بانکها گرفته تا استارتآپهای کوچک ارزهای دیجیتال، در معرض این حملات قرار گرفتهاند.

کارگران کرهشمالی همچنین به کارهای آزاد و پیمانکاری فرعی روی میآورند: آنها خود را به عنوان متخصص، مهندس و معمار HVAC جا زدهاند و با کمک هوش مصنوعی، نقشهها و مجوزهای شهرداری را تهیه میکنند. شرکتهایی در سراسر اروپا و همچنین عربستان سعودی و استرالیا نیز هدف قرار گرفتهاند. مقامات دولتی و محققان امنیت سایبری از ایالات متحده، ژاپن و کرهجنوبی در اواخر ماه اوت در توکیو دیدار کردند تا روابط همکاری قویتری را برای مقابله با این حملات ایجاد کنند.

این طرح یکی از چشمگیرترین کلاهبرداریهای بینالمللی در تاریخ است و لایه لایه خطراتی را برای شرکتهایی که در دام آن میافتند، ایجاد میکند. اول، خطر امنیتی شرکتی ناشی از حضور ماموران یک دولت خارجی در سیستمهای داخلی یک شرکت است. سپس ریسک قانونی وجود دارد که با نقض تحریمها علیه کرهشمالی، حتی اگر ناخواسته باشد، همراه است.

به گفته افبیآی، تحریمهای ایالات متحده و بینالمللی با هدف منزوی کردن و مجازات این کشور یاغی وضع شدهاند و نقض این تحریمها میتواند امنیت ملی ایالات متحده و متحدانش را به خطر بیندازد. جینین پیرو، دادستان ایالات متحده در واشنگتن دیسی، در یک کنفرانس مطبوعاتی در ماه ژوئیه گفت: «این یک وضعیت قرمز است. کرهشمالی در حال نفوذ به بخشهای فناوری شما است.» او میافزاید: «وقتی شرکتهای بزرگ سهلانگار هستند و بررسیهای لازم را انجام نمیدهند، امنیت آمریکا را به خطر میاندازند.»

شرکتها همچنین باید با این احتمال نگرانکننده روبهرو شوند که یک کارمند - شاید حتی کارمندی که حقوق شش رقمی دریافت میکند - ممکن است تحت شرایطی کار کند که یک سازمان مردمنهاد مستقر در کرهجنوبی آن را «قابل مقایسه با بردهداری مدرن» نامیده است. به این دلیل است که مردان کرهشمالی (و همه آنها مرد هستند) که مرتکب این فریبها میشوند، به یک معنا، قربانیان رژیم بیرحم نیز هستند: «آنها از خانوادههایشان جدا شده و برای انجام کارهای فناوری اطلاعات از راه دور به سایتهای برون مرزی قاچاق میشوند و اگر نتوانند پول کافی برای دولت کرهشمالی به دست آورند، با احتمال ضرب و شتم، حبس، تهدید عزیزانشان و سایر موارد نقض حقوق بشر روبهرو میشوند.»

این سلاحسازی پنهانی از اقتصاد جهانی وابسته به فناوری، هر صنعت و شرکتی را در هر اندازهای به دام انداخته است. اما پیدا کردن و تحت پیگرد قرار دادن اعضای این نیروی کار سایه در میان ۶میلیون کارمند فناوری و فناوری اطلاعات ایالات متحده، فوقالعاده دشوار بوده است. کسانی که این طرح را پیگیری میکنند میگویند که ماموران در بخشهای فناوری اطلاعات و فناوری شرکتهای آمریکایی، در معرضِ دید عموم پنهان میشوند: «نوشتن و آزمایش کد، بحث در مورد اشکالات، بهروزرسانی نتایج و حتی پیوستن به جلسات ویدئویی و چت از طریق Slack. در طول ۱۲ ماه گذشته، این طرح بیشتر گسترش یافته است، به طوری که طبق گزارش شرکت امنیت سایبری CrowdStrike، نفوذ به شرکتها در سراسر جهان ۲۲۰ درصد افزایش یافته است.»

نحوه عملکرد این کلاهبرداری بینالمللی اغلب به این صورت است: کارگران کرهشمالی، که بسیاری از آنها در گروههای چهار یا پنج نفره در چین یا روسیه زندگی میکنند، از هوش مصنوعی برای ایجاد شخصیتهای منحصر به فرد بر اساس هویتهای واقعی و تایید شده استفاده میکنند تا از بررسی سوابق و سایر اقدامات امنیتی استاندارد فرار کنند. گاهی اوقات آنها این هویتها را از آمریکاییها میخرند و گاهی اوقات آنها را به طور کامل میدزدند. آنها پروفایلهای لینکدین دقیقی ایجاد میکنند که در بالای آن یک عکس از چهره - معمولا دستکاری شده - با سوابق کاری و گواهینامههای فنی قرار میگیرد.

همدستان مزدور در ایالات متحده و جاهای دیگر، لپتاپهای کارمندان متقلب شرکت را نگه میدارند و هر روز صبح آنها را روشن میکنند تا ماموران بتوانند از راه دور و از مکانهای دیگر به آنها دسترسی پیدا کنند. آدام مایرز، معاون رئیس بخش مقابله با رقیب CrowdStrike، گفت: افبیآی به دهها مورد از این سایتها که به عنوان «مزارع لپتاپ» شناخته میشوند، در سراسر ایالات متحده حمله کرده است. و اکنون آنها در خارج از کشور ظاهر میشوند. مایرز گفت: «ما این عملیات را در همه جا دیدهایم، از اروپای غربی گرفته تا رومانی و لهستان.»

این برنامه گسترده و غیرمتمرکز، با اردوگاههای کار اجباری که عمدتا در کشورهایی مستقر هستند که همکاری بینالمللی کمی بین نیروهای انتظامی وجود دارد، تاکنون برای سازمانهای مجری قانون، که فقط همدستان سطح پایین را دستگیر کردهاند، یک بازی ناامیدکننده «ماموریت غیرممکن» بوده است.

دولتهای چین و روسیه هر دو از عدم پاسخگویی به درخواستهای متعدد برای اظهارنظر آگاه هستند. راجر گریمز، متخصص طرح کارگران فناوری اطلاعات کرهشمالی در شرکت امنیت سایبری KnowBe۴، گفت: «احتمالا امروزه چیزی بین هزار تا ۱۰هزار کارمند قلابی برای شرکتهایی در سراسر جهان کار میکنند.» او تصریح کرد: «بیشتر شرکتها وقتی این اتفاق میافتد در مورد آن صحبت نمیکنند - اما مخفیانه با آنها تماس میگیرند.» گریمز تخمین میزند که با مدیران ۵۰ تا ۷۵ شرکتی که ناآگاهانه کارمندان کرهشمالی را استخدام کردهاند، صحبت کرده است. حتی شرکت خودش هم از این موضوع مصون نیست:« KnowBe۴ سال گذشته فاش کرد که ناخواسته یک کارمند کرهشمالی را استخدام کرده است که با هوش مصنوعی عکسی را دستکاری کرده و از هویت دزدیده شده استفاده کرده است.»

هیاتی از کارشناسان که توسط سازمان ملل متحد برای ارزیابی رعایت تحریمها علیه کرهشمالی تشکیل شده است، تخمین میزند که طرح کارگران فناوری اطلاعات سالانه بین ۲۵۰میلیون تا ۶۰۰میلیون دلار درآمد از کارگرانی که درآمد خود را به رژیم منتقل میکنند، ایجاد میکند. این هیات سال گذشته گزارش داد که انتظار میرود کارکنان فناوری اطلاعات در این طرح حداقل ۱۰۰ هزار دلار در سال درآمد داشته باشند. پردرآمدترین افراد بین ۱۵ هزار تا ۶۰ هزار دلار در ماه درآمد دارند و مجاز به نگه داشتن ۳۰ درصد از حقوق خود هستند. کمدرآمدترین افراد فقط میتوانند ۱۰ درصد را نگه دارند.

کسبوکارهایی که این کارگران را استخدام میکنند - حتی ناخواسته - تحریمهای نظارتی و مالی را نقض میکنند که در صورت تصمیم مجریان قانون ایالات متحده برای دریافت هزینه از شرکتها، مسوولیت قانونی ایجاد میکند. پیِرو در کنفرانس مطبوعاتی ماه ژوئیه گفت: «این تماس از داخل خانه میآید.» او افزود: «اگر این اتفاق برای این بانکهای بزرگ، برای این شرکتهای آمریکاییِ اصیل و برندِ فهرست فورچون ۵۰۰ افتاده، در شرکت شما هم دارد میافتد. شرکتهایی که کارمندان مجازی خود را تایید نمیکنند، برای همه یک خطر امنیتی ایجاد میکنند.» او در ادامه، مستقیما خطاب به شرکتهای آمریکایی گفت: «شما خط مقدم دفاع در برابر تهدید کرهشمالی هستید.»

افزایش آگاهی از طرح کارگران فناوری اطلاعات کرهشمالی در سالهای اخیر هشدارهایی را برانگیخته است، اما ریشههای آن به دههها پیش برمیگردد. رژیم که به دلیل تحریمهای بینالمللی با کمبود پول نقد مواجه شده بود، شروع به اعزام ماموران به خارج از کشور برای کسب درآمد در صنایع مختلف، از جمله ساختوساز، ماهیگیری و قاچاق سیگار کرد. اما آنها سرانجام به حوزه پرسود فناوری روی آوردند. مایکل بارنی، ملقب به بارنهارت، محقق ارشد شرکت امنیت سایبری DTEX Systems، توضیح داد: «سپس، وقتی کسبوکارها در طول همهگیری به دورکاری روی آوردند، این طرح فناوری اطلاعات رواج و ادامه پیدا کرد.»

این عملیات فناوری اطلاعات جدا از ارتش هکرهای مخرب کرهشمالی که بر باجافزار و سرقتهای ارز دیجیتال تمرکز دارند، فعالیت میکند، اگرچه کارشناسان امنیت سایبری معتقدند که این دو تیم به اندازه کافی به هم وابسته هستند تا اطلاعات را به اشتراک بگذارند و با هم همکاری کنند. او گفت که گریمز اغلب از جسارت فریبکاریهای فناوری اطلاعات شگفتزده میشود. او به فورچون گفت که در یک مورد، یک شرکت فکر میکرد سه نفر را استخدام کرده است، اما آنها در واقع فقط یک نفر بودند که سه شخصیت را مدیریت میکرد.

او با موفقیت از یک عکس برای چندین شغل استفاده کرده بود، اما آن را تغییر داده بود تا هر تصویر را کمی متفاوت کند - موی بلند، موی کوتاه و سه نام مختلف. گریمز گفت: «وقتی آن را میبینید، کاملا مشخص است که چه کاری انجام دادهاند. خیلی طول میکشد... من سعی میکنم به اصطلاح بهتری از «آدم دل و جراتدار» فکر کنم، اما یک آدم باید خیلی دل و جرات داشته باشد که برای مدت طولانی از همان عکس استفاده کند.» گریمز گفت که برای استخدامکنندگان، تناقضات - مانند کاندیداهایی که ادعا میکنند اهل تگزاس هستند، اما با لهجه کرهای صحبت میکنند و به نظر میرسد چیزی در مورد ایالت خود نمیدانند - گاهی اوقات در ابتدا به تفاوتهای فرهنگی نسبت داده میشود. اما به محض اینکه شرکتها از این توطئه مطلع شوند، به سرعت مشخص میشود که چه کسانی متقلبانه استخدام شدهاند.

یکی از کارمندان سابق فناوری اطلاعات کرهشمالی که از طریق ایمیل با فورچون در ارتباط بود، پس از سالها حضور در این طرح، توانست از آن فرار کند. او با نام مستعار کیم جی-مین زندگی میکند تا از انتقامجویی علیه خانوادهاش که هنوز در کرهشمالی هستند، جلوگیری کند. او در مصاحبهای ایمیلی توضیح داد که روش او استفاده از فیسبوک، لینکدین و Upwork برای جا زدن خود به عنوان کسی بود که به دنبال استخدام نیرو برای یک پروژه نرمافزاری است. وقتی مهندسان و توسعهدهندگان به آگهیهای او پاسخ میدادند، کیم هویت آنها را میدزدید و از آنها برای درخواست شغلهای فنی استفاده میکرد.

او گفت که برای کار در وبسایتهای تجارت الکترونیک و توسعه نرمافزار برای یک اپلیکیشن مراقبتهای بهداشتی استخدام شده است، هرچند از نام بردن از شرکتهایی که در آنها کار میکرد، خودداری کرد: «آنها اصلا نمیدانند که این افراد اهل کرهشمالی هستند.» ایوان گوردنکر، محقق شرکت پاسخگویی به حوادث پالو آلتو نتورکز، توضیح داد که کارکنان فناوری اطلاعات همچنین در دیسکورد و ردیت وقت میگذرانند تا با فریلنسرها و کسانی که به دنبال کسب درآمد اضافی هستند، به ویژه در ساب ردیت «r/overemployed»، ارتباط برقرار کنند.

او گفت که این معرفی معمولا ساده اما موثر است: «معمولا اینطور است که من یک توسعهدهنده ژاپنی هستم. میخواهم در ایالات متحده مستقر شوم و به دنبال کسی هستم که به عنوان چهره شرکت من در آن کشور فعالیت کند. آیا حاضرید با ۲۰۰ دلار در هفته این کار را انجام دهید؟» از آنجا، کارکنان فناوری اطلاعات از فرد میخواهند که عکس کارت شناسایی خود را آپلود کند. بعضی وقتها فقط پنج دقیقه طول میکشد. گوردنکر گفت: «بعضیها میگویند: اوه، هفتهای ۲۰۰ دلار؟ بله. حتما روی من حساب کنید. به طرز شگفتانگیزی آسان است.» در این راستا یک تسهیلگر آمریکایی میتواند شرایط را آسانتر کند.

تاکتیکهای استخدام تسهیلگر آمریکایی میتواند وسوسهانگیز باشد: «این طرح اغلب افرادی را که شانس کمی دارند هدف قرار میدهد و به آنها وعده میدهد که در ازای خرید لپتاپ یا انجام آزمایش ادرار برای قبولی در آزمایش مواد مخدر، پول آسانی به دست خواهند آورد.» گوردنکر گفت: «آنها افراد را از انجمنهای معتادان به قمار در حال بهبودی و جاهایی مانند آن که افراد بدهی دارند، جذب میکنند. آنها به شدت به پول نیاز دارند و این باعث ایجاد اهرم فشار میشود.»

آیدان رینی، بازرس امنیتی که خود را به عنوان یک همدست آمریکاییِ مشتاق در این طرح جا زده بود، از جزئیات عملیاتی دیگری مطلع شد. مامورانی که رینی را استخدام کردند، رزومه او را با نقشهای ساختگی در شرکتها جذابتر کردند و عکس چهرهاش را به یک عکس سیاه و سفید تبدیل کردند تا با عکس واقعی او در لینکدین متفاوت به نظر برسد. رینی با سه یا چهار کارگر که همگی خود را «بن» مینامیدند، مکاتبه کرد و بنها اطلاعات او را به استخدامکنندگان ارائه دادند تا مصاحبههای شغلی را برایش ترتیب دهند. رینی، بنیانگذار و مدیرعامل شرکت امنیتی فارنزورث اینتلیجنس، گفت: «آنها اساسا تمام کارها را انجام میدهند. کاری که آنها سعی داشتند انجام دهند این بود که از هویت واقعی من برای دور زدن بررسیهای پیشینه و مواردی از این دست استفاده کنند و میخواستند که این هویت بسیار نزدیک به هویت واقعی من باشد.»

گاهی اوقات کار همدست آمریکایی پیچیدهتر است: «طبق کیفرخواست وزارت دادگستری در سال ۲۰۲۴ علیه چپمن، عملیاتی در حومه فینیکس که توسط زنی به نام کریستینا چپمن تسهیل شده بود، به کرهشمالیها کمک کرد تا با کلاهبرداری در ۳۱۱ شرکت شغل پیدا کنند و ۱۷.۱میلیون دلار حقوق و پاداش برای کارگران به ارمغان آورد.» این عملیات، از نظر درآمد، بزرگترین مزرعه لپتاپی بود که تاکنون کشف شده است.

کرهشمالیها از ۶۸ هویت دزدیده شده برای پیدا کردن کار استفاده میکردند و چپمن به آنها کمک میکرد تا از راه دور برای مصاحبهها تماس تماس بگیرند. دادستانها گفتند که سهم چپمن در مجموع حدود ۱۷۷هزار دلار بوده است، اما پس از اعتراف به جرم، او به ۸سال ونیم زندان به دلیل نقشش محکوم شده و به او دستور داده شده است که درآمد خود را ضبط کند و جریمههایی به ارزش بیش از آنچه که در این طرح به دست آورده است، بپردازد. بر اساس بیانیهای که شرکت نایک قبل از صدور حکم چپمن ارائه کرده بود، این شرکت یکی از شرکتهایی بود که یک کارمند فناوری اطلاعات در شبکه او استخدام کرده بود. در این نامه آمده است که نایک طی پنج ماه حدود ۷۵ هزار دلار به این کارگر ناشناس پرداخت کرده است.

در ادامه آمده است: «تصمیم متهم برای به دست آوردن شغل از طریق نایک، از طریق سرقت هویت، و متعاقبا پولشویی درآمدها برای بازیگران دولتی خارجی، نه تنها نقض قانون بود، بلکه خیانت به اعتماد نیز محسوب میشد.» کریس گارست، مدیر تحقیقات جهانی نایک، به قاضی نوشت: «این حادثه ما را ملزم کرد که زمان و منابع ارزشمندی را صرف تحقیقات داخلی کنیم.»

هوش مصنوعی به این عملیات جان تازهای بخشیده است. گزارشی از آنتروپیک در اوت ۲۰۲۵ نشان داد که ماموران کرهشمالی از دستیار هوش مصنوعی کلود برای آماده شدن برای مصاحبهها و گرفتن شغل در زمینه توسعه و برنامهنویسی استفاده کردهاند. در این گزارش آمده است: «قابلتوجهترین یافته، وابستگی کامل بازیگران به هوش مصنوعی برای عملکرد در نقشهای فنی است.» در ادامه شرکت آنتروپیک تصریح کرده است: «به نظر نمیرسد این اپراتورها بدون کمک کلود قادر به کدنویسی، اشکالزدایی برنامهها یا حتی برقراری ارتباط حرفهای باشند.»

به گفته بادا نام، دبیرکل PSCORE، این کلاهبرداری برای شرکتهای هدف نگرانکننده است، اما خود کارگران کرهشمالی وضعیت بسیار بدتری دارند. عدم دستیابی به سهمیههای درآمدی ماهانه منجر به تحقیر، ضرب و شتم یا بدتر از آن - بازگرداندن اجباری به کرهشمالی میشود؛ جایی که کارگران و خانوادههایشان با زندان، اردوگاههای کار اجباری و سوءاستفاده روبهرو میشوند. دسترسی مداوم به غذا در خارج از کرهشمالی قحطیزده ممکن است مطلوبتر از ماموریتهای کاری داخل کشور باشد.

«نام» گفت: «اما رقابت شدید و تحقیری که کارگران در صورت عدم پیشرفت با آن مواجه میشوند، برخی را به خودکشی سوق داده است.» نام گفت: «به دلیل این سیستم، [ما] این کارگران را نه بهعنوان عاملان کلاهبرداری یا فریب، بلکه بهعنوان قربانیان کار اجباری و نقض حقوق بشر نیز میبینیم.» او افزود: «وضعیت آنها با بردهداری مدرن قابل مقایسه است. همانطور که مصرفکنندگان جهانی برای جلوگیری از حمایت از کار کودکان، توجه بیشتری به زنجیرههای تامین نشان دادهاند، ما معتقدیم که آگاهی مشابهی در مورد کارگران فناوری اطلاعات کرهشمالی مورد نیاز است.»

کسانی که در حال پیگیری و تلاش برای افشای مقیاس و تاثیر این کلاهبرداری هستند، شامل سخنران کنفرانس لاس وگاس، SttyK میشود که بیست و چند ساله است و در ژاپن زندگی میکند. او بخشی از یک شبکه مخفی از محققان است که عوامل کرهشمالی را ردیابی میکنند و تحقیقاتی را تولید میکنند که توسط شرکتهای بزرگ امنیت سایبری مورد استفاده قرار میگیرد.

جامعه فناوری اطلاعات از فایلها و راهنماهایی که به اشتباه و بدون محافظت از رمز عبور در پلتفرم فناوری ابری گیتهاب آپلود شدهاند، چیزهای زیادی آموخته است که در آنها توضیح داده شده است که چگونه میتوان بهطور متقلبانه یک شغل فنی از راه دور را به دست آورد. SttyK و شرکای تحقیقاتی او همچنین توسط حداقل یک خبرچین مخفی که در این طرح دخیل بوده است، یاری شدهاند. SttyK به فورچون گفت: «گنجینه گیتهاب نشان میدهد که باید به برخی از سرنخهای فرهنگی توجه کرد: مردم کرهشمالی در ترجمهها انگلیسی بریتانیایی را به انگلیسی آمریکایی ترجیح میدهند؛ در ایمیلها از علامت تعجب و ایموجی قلب به مقدار زیاد استفاده میکنند و واقعا عاشق مجموعه انیمیشن کمدی «مینیونها» هستند و اغلب از تصاویر این فیلمها به عنوان آواتار خود استفاده میکنند.»

کارکنان فناوری اطلاعات از Slack برای ارتباط با یکدیگر استفاده میکنند و SttyK پیامی از یک رئیس کرهشمالی را نشان داد که به تیمها یادآوری میکرد حداقل ۱۴ ساعت در روز کار کنند. فایلهای گیتهاب نشان داد که آنها شش روز در هفته وارد سیستم میشوند و در روز تعطیل خود، کارگران، والیبال بازی میکنند و با دقت برندگان و بازندگان را در صفحات کاری خود ثبت میکنند.

گریمز گفت هیچ قانون سفت و سختی برای این طرح وجود ندارد و کیفیت کار بهطور قابلتوجهی متفاوت است: «برخی از کرهشمالیها به عملکرد شغلی برجستهای دست مییابند و از آن بهعنوان اهرمی برای توصیه دوستان یا حتی خودشان با هویتی دیگر برای نقشهای جدید استفاده میکنند.» دیگران فقط میخواهند چند فیش حقوقی اول خود را دریافت کنند و سپس به دلیل انجام کار ضعیف یا عدم حضور در محل کار اخراج شوند. گریمز گفت: «یک راه واحد برای انجام کارها وجود ندارد. تیمهای مختلف، کار را به روشهای مختلفی تقسیم میکنند.»

از قضا، شاید سختگیری این سیستم در واقع باعث شود که این ماموران برای شرکتهای آمریکایی جذاب باشند: «اینها کارمندان فنی هستند که شکایت نمیکنند، مرخصی شخصی نمیگیرند یا درخواست استراحت برای سلامت روان نمیکنند.» در واقع، در زیر این طرح گسترده، حقیقتی ناخوشایند نهفته است: «اقتصاد مدرن به کارایی، بهرهوری و نتایج بها میدهد و کارکنان فناوری اطلاعات کرهشمالی به این اصول پایبند هستند.» گریمز گفت، کرهشمالیها در مصاحبههای شغلی این حس را القا میکنند که عاشق کار هستند و از ۱۲ ساعت کار در روز بدشان نمیآید. مدیران شرکتهای قربانی گاهی اوقات گفتهاند که کارمندان کرهشمالی بهترین کارمندان آنها بودهاند.

این اخلاق کاری خستگیناپذیر با پیشفرضها در مورد سختکوشی مهاجران آسیایی همخوانی دارد و اغلب بر خطوط قرمزی که باید هشداردهنده باشند، غلبه میکند. گریمز گفت: «مردم برای خودشان انواع و اقسام داستانها را تعریف میکنند تا تناقضات را توجیه کنند. این رفتار انسان جالب است.» میک باچیو، رئیس سازمان غیرانتفاعی امنیت سایبری Thrunt، پا را فراتر گذاشت و اظهار کرد که نفوذ کرهشمالیها به سازمانهای آمریکایی ممکن است از ناتوانی کارفرمایان در تمایز قائل شدن بین گروههای قومی مختلف آسیایی باشد. او گفت: «بسیاری از شرکتها دیدگاهی بسیار غربی و آمریکاییمحور نسبت به این مشکل دارند. من نیمه تایلندی هستم و برای برخی افراد تشخیص این موضوع دشوار است... این کار از روی بدخواهی نیست.»

هیون-سئونگ لی، پناهندهای که ۱۰ سال پیش از کرهشمالی فرار کرد و برخی از کارکنان فناوری اطلاعات در نسخههای قبلی این طرح را میشناخت، گفت: «از طرف کرهشمالی، موفقیت طولانیمدت این طرح به وفاداری کامل به رهبری این کشور بستگی دارد که رژیم از سنین پایین در شهروندان ایجاد میکند.» لی گفت که درخواست از نامزدها برای توهین به کیم ممکن است در واقع هنوز هم برای افشای برخی از عوامل موثر باشد. حتی حالا، بعد از این همه سال، لی متوجه میشود که هنوز هم نسبت به شنیدن چنین چیزی واکنش احساسی دارد. او میگوید: «کارکنان فناوری اطلاعات نیز میتوانند به طور مشابه تحت تاثیر قرار گیرند.» لی گفت: «آنها معتقدند که این سرنوشت و مسوولیت آنهاست که به رژیم وفادار باشند و آنها در تلاشند تا زنده بمانند.»